Czy kiedykolwiek zastanawiałeś się, w jaki sposób złośliwe oprogramowanie, oprogramowanie szpiegujące, oprogramowanie typu scareware, crapware lub inne niepożądane oprogramowanie może dostać się do komputera? Najpierw zilustrujemy, jak łatwo można zainfekować system, a następnie pokażemy, jak go wyczyścić.

Nasz przykładowy system, z systemem Windows 7, został skonfigurowany z punktu widzenia najgorszego scenariusza: kogoś, kto był zainteresowany tylko szybkim dostaniem się do wszystkich „zabawnych rzeczy” w Internecie, bez żadnych obaw o bezpieczeństwo osobiste lub komputerowe.

Świeżo zainstalowany – przed złośliwym oprogramowaniem

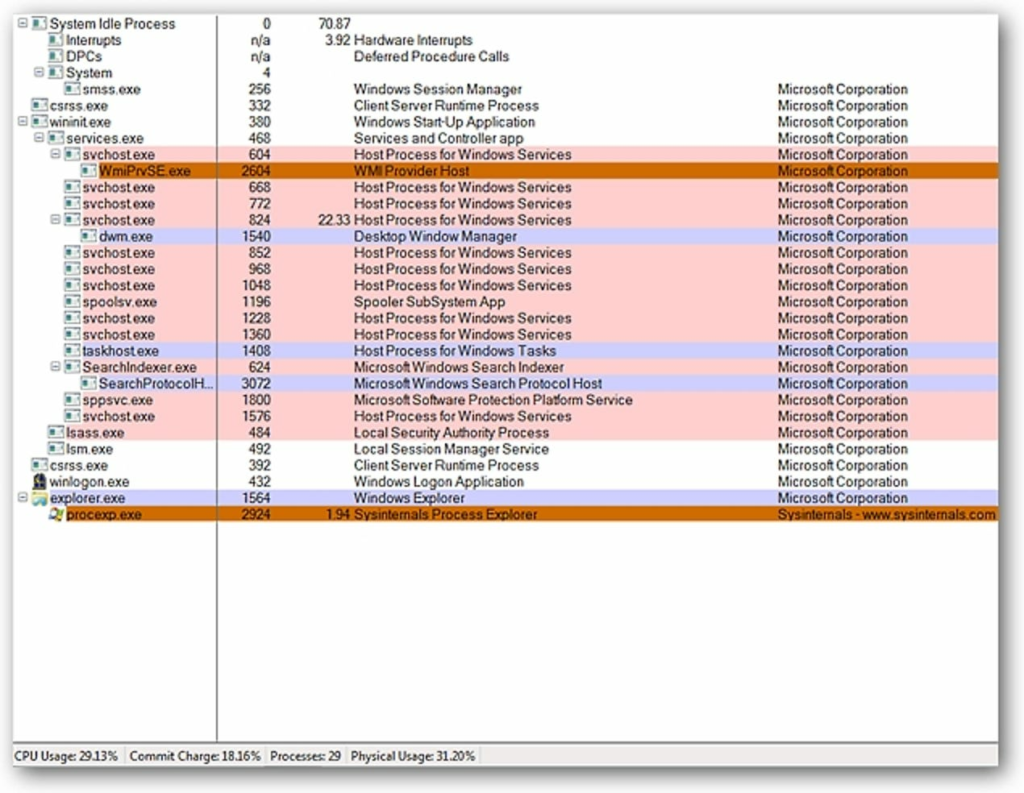

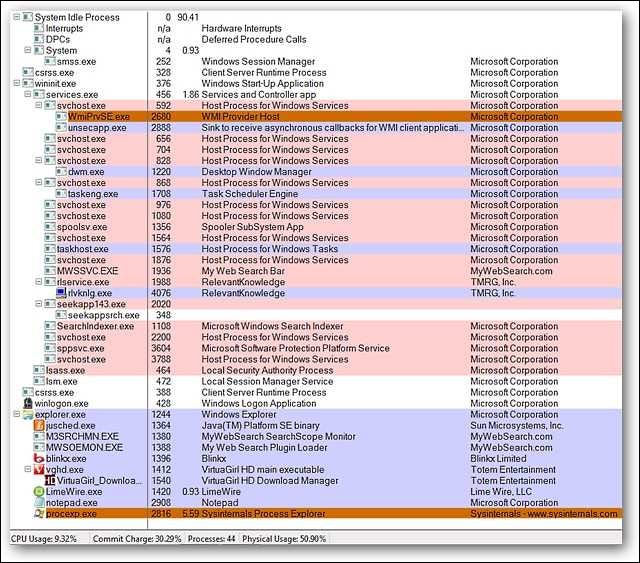

Tutaj możesz zobaczyć liczbę procesów (i typ), które działały w naszym świeżo zainstalowanym systemie Windows 7. Instalacja była tak świeża, że jedyną ochroną, jaką miał ten system, była Zapora systemu Windows i Windows Defender, aby powstrzymać hordy złośliwego oprogramowania i wirusów.

Jak niektóre złośliwe oprogramowanie dostaje się do komputera?

Złośliwe oprogramowanie, oprogramowanie szpiegujące i inne niepotrzebne oprogramowanie trafiają na Twój komputer z wielu powodów:

- Zainstalowałeś coś, czego naprawdę nie powinieneś mieć, z niewiarygodnego źródła. Często są to wygaszacze ekranu, paski narzędzi lub torrenty, których nie skanowano w poszukiwaniu wirusów.

- Nie zwracałeś uwagi podczas instalowania „renomowanej” aplikacji, która zawiera „opcjonalne” crapware.

- Już udało Ci się zarazić, a złośliwe oprogramowanie instaluje jeszcze więcej złośliwego oprogramowania.

- Nie używasz dobrej jakości aplikacji antywirusowej lub antyszpiegowskiej.

Uważaj na podstępne Crapware w pakiecie

Uwaga redaktora: Jednym z największych problemów w ostatnim czasie jest to, że twórcy popularnego oprogramowania ciągle się wyprzedają, włączając w to „opcjonalne” crapware, którego nikt nie potrzebuje ani nie chce. W ten sposób czerpią zyski z niczego niepodejrzewających użytkowników, którzy nie są wystarczająco zaznajomieni z technologią, aby wiedzieć lepiej. Powinni się wstydzić.

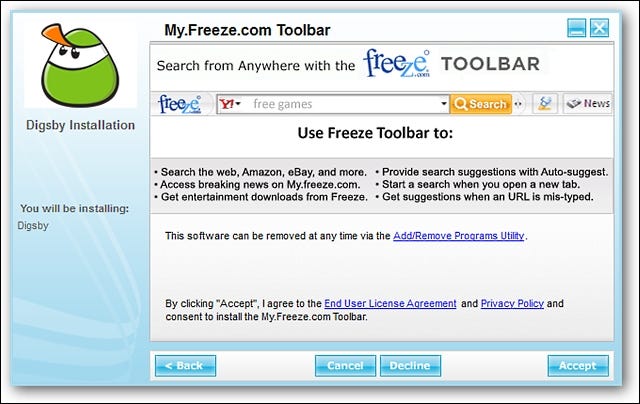

W naszym przykładowym systemie zainstalowaliśmy Digsby Messenger, bardzo popularną „renomowaną” aplikację. To była zwykła wersja instalacyjna i jak widać na poniższych zrzutach ekranu, są próby skłonienia Cię do zainstalowania niepożądanego oprogramowania lub wprowadzenia „niezbyt dobrych” zmian na komputerze. Jeśli dana osoba nie jest ostrożna, jej system zostaje zainfekowany.

Tutaj możesz zobaczyć próbę dodania „My.Freeze.com Toolbar” do przeglądarki (przeglądarek)… zdecydowanie nie jest dobra! Zauważ, że chociaż jest napisane, że oprogramowanie może zostać później usunięte, niektóre osoby mogą 1.) Nie zauważyć (brak uwagi), 2.) Zbyt się spieszyć, aby zainstalować oprogramowanie, lub 3.) Nie są zaznajomieni ani nie czują się komfortowo z usuwaniem oprogramowania po jego zainstalowaniu w systemie.

Prawdziwa sztuczka z Digsby (i innym oprogramowaniem skonfigurowanym z tym samym stylem instalacji) polega na tym, że kliknięcie „Odrzuć” nadal umożliwia kontynuację instalacji samego Digsby. Ale czy możesz sobie wyobrazić, jak wszystko może się skończyć dla tych ludzi, którzy mogą myśleć lub wierzyć, że jedynym sposobem na zainstalowanie Digsby lub podobnego oprogramowania jest kliknięcie „Akceptuj”? Ma naprawdę zwodniczy styl!

Uwaga: Aby uzyskać więcej informacji, przeczytaj nasz artykuł na unikanie crapware podczas instalacji Digsby.

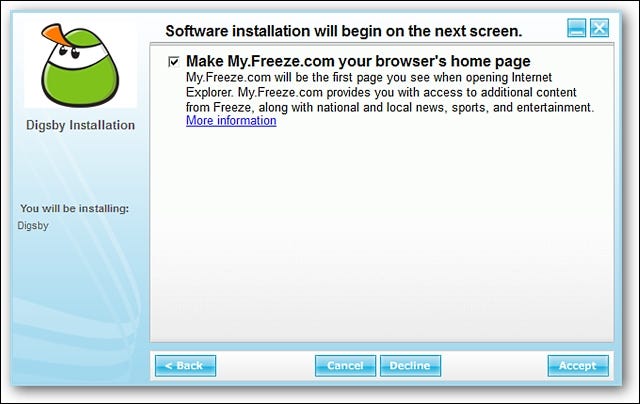

Bardzo oczywista próba uczynienia „My.Freeze.com” nową stroną główną dla Twojej przeglądarki (przeglądarek). Po raz kolejny dylemat „Odrzuć” kontra „Akceptuj” połączony z wyborem wyboru znacznika wyboru…

Jeśli masz wiele programów, które próbują zainstalować w systemie takie oprogramowanie o „wartości dodanej”, szybko zauważysz, że większość (lub wszystkie) zasobów systemu operacyjnego są wykorzystywane przez złośliwe oprogramowanie (tj. procesy działające w tle). Istnieje również prawdopodobieństwo, że Twoja przeglądarka będzie reagować niestabilnie lub bardzo wolno, a także narazisz na szwank bezpieczeństwo osobiste i komputerowe.

Jak szybko można zainfekować system?

Osiągnięcie poziomu opisanego w naszym artykule zajęło tylko 2,5 godziny… po prostu surfowanie w dowolnym miejscu w poszukiwaniu „cokolwiek wyglądało interesująco lub inaczej”, pobieranie takich rzeczy, jak wygaszacze ekranu, aplikacje do udostępniania plików i instalowanie wątpliwego oprogramowania od s.

Możliwości zarażenia wirusami lub złośliwym oprogramowaniem były dość wysokie, z niewielką lub żadną ochroną lub ostrożnością dotyczącą tego, co zostało zainstalowane lub odwiedzanych stron internetowych. Wyszukiwanie różnych „mniej niż pożądanych” zdjęć, wygaszaczy ekranu, klikanie reklam itp. ułatwiało znajdowanie problemów… być może lepszym sposobem wyrażenia, że bardzo łatwo było znaleźć nasz przykładowy system.

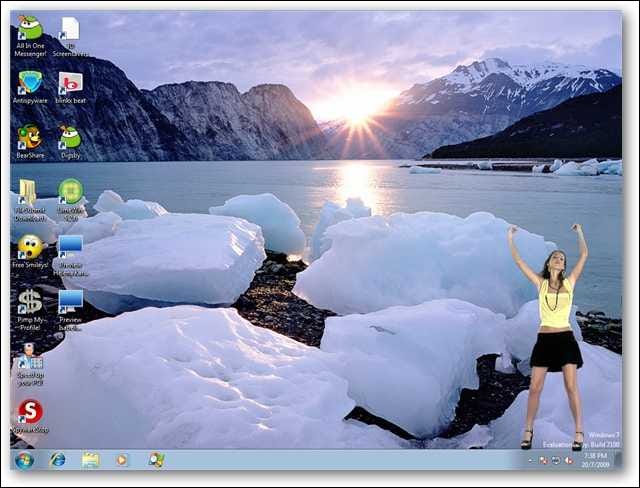

Tutaj możesz zobaczyć zrzut ekranu pulpitu naszego przykładowego systemu. Zwróć uwagę, że istnieją ikony programów do udostępniania plików, fałszywe programy anty-malware, ikony różnych wygaszaczy ekranu, niezbyt ładne strony internetowe (możliwe dodatkowe wektory infekcji) oraz wirtualna tańcząca kobieta. Nie ma tu nic dobrego!

Oto spojrzenie na menu Start… zauważ, że niektóre złośliwe oprogramowanie ma oczywiste skróty w folderze startowym, ale w naszym przykładowym systemie było wiele, które nie były wyświetlane w tym folderze.

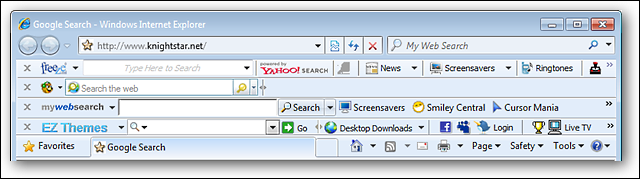

Szybkie spojrzenie na nadmiar pasków narzędzi nękających Internet Explorer 8… w tym momencie przeglądarka miała już pewne problemy z prawidłowym uruchamianiem (bardzo powolne), niektóre epizody awarii i pewne porwania przeglądarki.

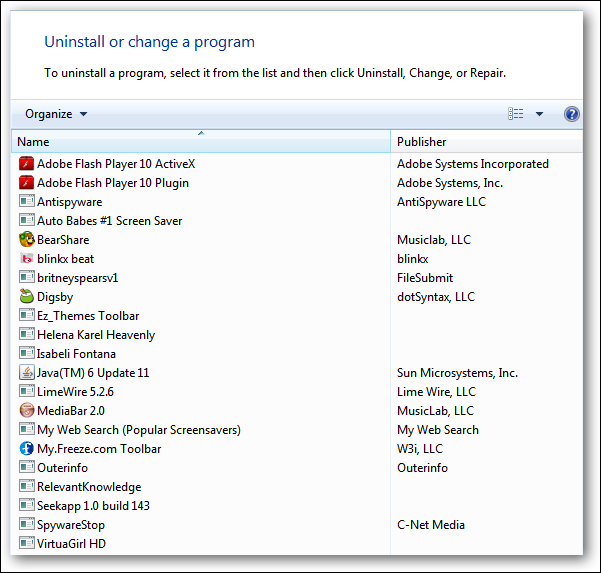

Rzut oka na okno odinstalowywania programów pokazuje różne złośliwe i niepożądane typy oprogramowania, które znajdowały się w naszym przykładowym systemie.

Uwaga: są to te, które faktycznie przeszkadzały w wyświetlaniu wpisu w rejestrze odinstalowań.

Dobre spojrzenie na Scareware

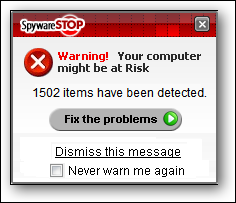

Co to jest strach? Jest to oprogramowanie, które po zainstalowaniu w systemie będzie próbowało skłonić Cię do uwierzenia, że masz wysoce zainfekowany system z bardzo wysoką „liczbą infekcji”. Programy te będą stale przeszkadzać w rejestracji i zakupie oprogramowania w celu oczyszczenia systemu komputerowego.

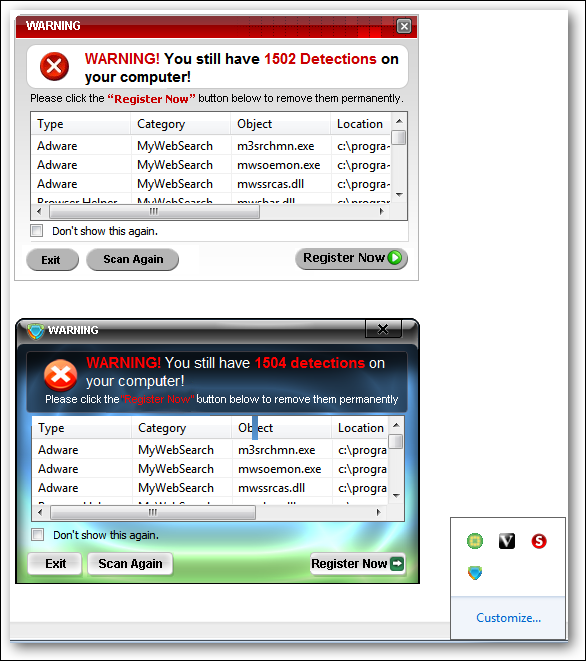

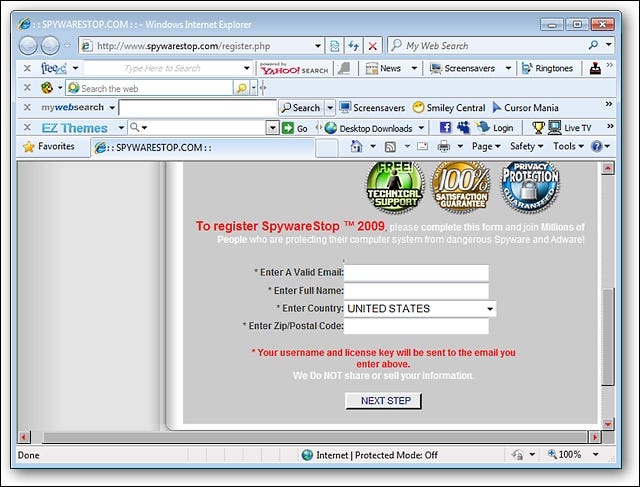

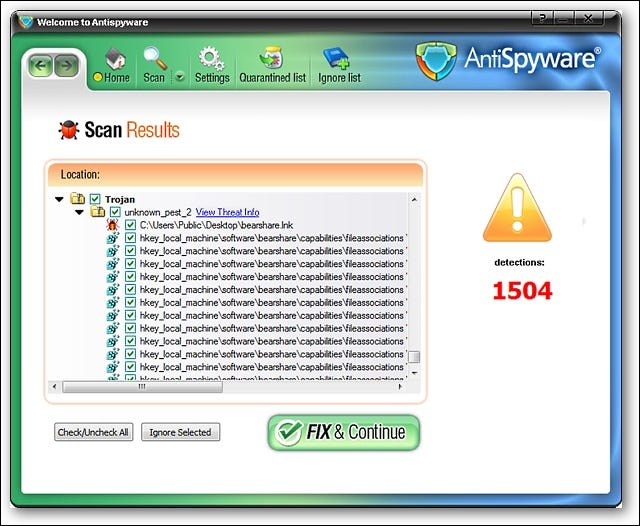

Tutaj możesz zobaczyć dwa przykłady dobrze znanego scareware. SpywareStop i AntiSpyware 2009. Nie zdziw się, jeśli zauważysz, że te dwa „oddzielne” programy wydają się być bardzo podobne pod względem wyglądu, stylu i działania. Są dokładnie takie same… ten sam wilk, tylko różne owcze skóry. Jest to powszechna praktyka wyprzedzania legalnego oprogramowania antywirusowego i antywirusowego i nieusuwania go przed zakupem przez niczego niepodejrzewających użytkowników komputerów.

Dobre spojrzenie na dwa ekrany, które pojawiały się za każdym razem, gdy uruchamialiśmy nasz przykładowy system… absolutnie bez wahania „przypomnij nam”, jak zainfekowany był nasz komputer i że powinniśmy teraz zarejestrować oprogramowanie. Obrzydliwy!!

Uwaga: Witryna SpywareStop została nam zaprezentowana dzięki uprzejmości przejęcia przeglądarki… i oczywiście zostaliśmy zachęceni do jej zainstalowania.

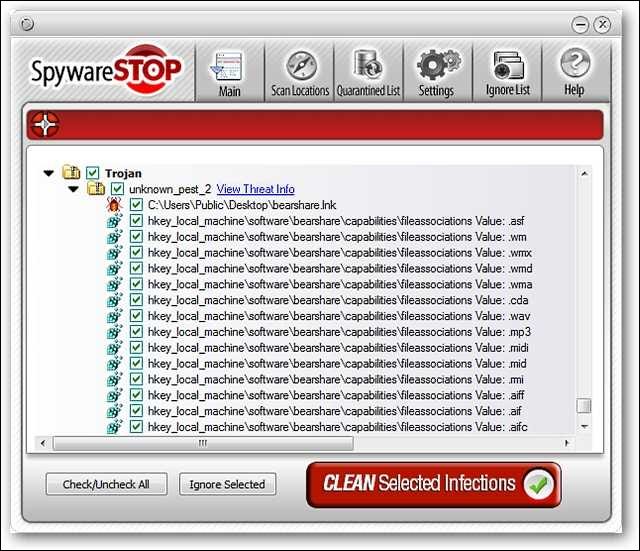

Główne okno SpywareStop… och tak szybko, aby spróbować i zachęcić do usunięcia infekcji.

Wyskakujące okienko zasobnika systemowego dla SpywareStop…

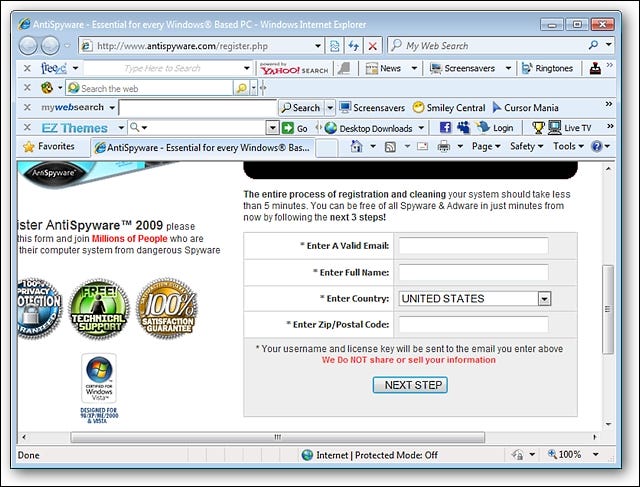

Jak wygląda sytuacja, gdy ktoś poszedł zarejestrować oprogramowanie i je kupić? Rejestracja rozpoczyna się od prośby o podstawowe informacje, w tym adres e-mail. Możliwe, że adresy zebrane w ten sposób zostaną sprzedane spamerom… Potencjał dodatkowego dochodu z pewnością będzie się podobał.

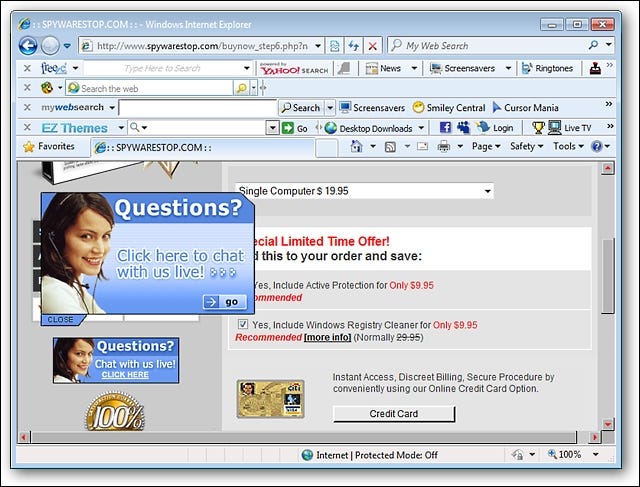

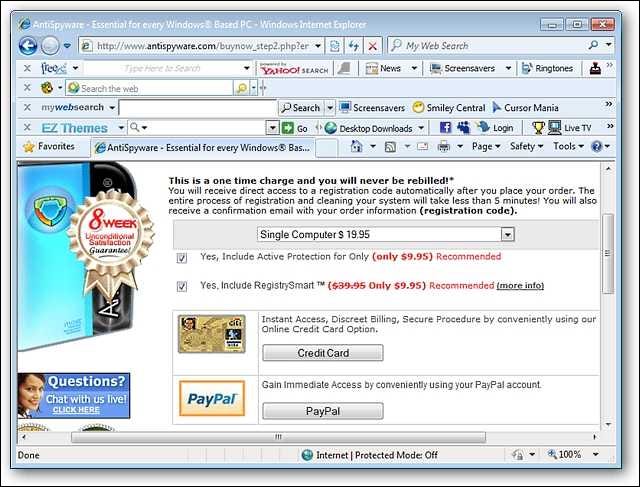

Zauważ, że dodatkowe usługi i oprogramowanie są łatwo dostępne! Nie ma to jak szansa na zarobienie jeszcze łatwiejszych pieniędzy, gdy mają kogoś tak daleko… i oczywiście możesz użyć swojej karty kredytowej. Jakże wygodne dla nich…

Zawsze wspaniały kuzyn SpywareStop… niesławny AntiSpyware 2009 (również bardzo dobrze znany pod oznaczeniem 2008).

A wspaniałe wyskakujące okienko w zasobniku systemowym dla AntiSpyware 2009… zabawa nigdy się nie kończy!

A co z rejestracją na ten? Rzuć okiem na te dwa zrzuty ekranu i porównaj je z dwoma pokazanymi powyżej. Różnica jest tak niewielka… to kolejny znak, że są to identyczne programy typu scareware ze zmienionym interfejsem użytkownika i alternatywnymi stronami internetowymi.

Jak miło! Więcej dodatkowego oprogramowania do kupienia i możliwość korzystania z tej karty kredytowej i PayPal!

Kilka innych rzeczy związanych ze złośliwym oprogramowaniem

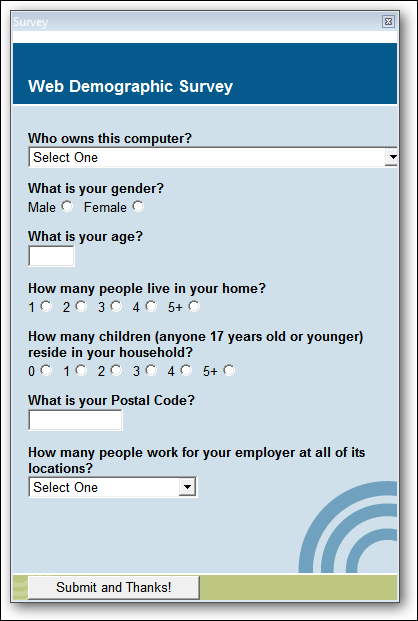

Oto kolejna irytująca funkcja niektórych złośliwych programów. Ładne wyskakujące okienka nękające Cię do wypełniania ankiet lub robienia innych rzeczy. Był to dodatkowy „prezent” od jednego z programów zainstalowanych w naszym przykładowym systemie.

Spojrzenie na procesy przebiegające po infekcji

Porównaj zrzut ekranu z uruchomionymi procesami pokazany na początku artykułu, a następnie z uruchomionymi procesami pokazanymi tutaj. Już teraz widać znaczny wzrost. Nie jest dobre dla Ciebie lub Twojego komputera!

Wniosek

Chociaż w ciągu tych 2,5 godziny do naszego przykładowego systemu nie dostało się nic bardzo strasznego, nadal łatwo jest zobaczyć, jak szybko system może zacząć popadać w bałagan. Wyobraź sobie system, który był narażony przez znacznie dłuższy czas i jest mocno zainfekowany! Najlepszym podejściem jest unikanie kłopotów od samego początku. Ale jeśli znajdziesz siebie lub kogoś znajomego z zainfekowanym systemem, zapoznaj się z naszą nadchodzącą serią dotyczącą usuwania złośliwego oprogramowania z zainfekowanego komputera.

Uwaga: do czasu zakończenia krótkiego „okresu infestacji” w naszym przykładowym systemie, Zapora systemu Windows, Windows Defender i ustawienia zabezpieczeń dla Internet Explorera były albo 1.) Wyłączone lub 2.) Ustawione na najniższą możliwą wartość ustawienia. Ponadto nie zainstalowano żadnego legalnego oprogramowania antywirusowego ani chroniącego przed złośliwym oprogramowaniem. Ten system był całkowicie niezabezpieczony w zamian za tak zwaną „szybkość i wygodę”.

Dalej: Usuwanie oprogramowania szpiegującego

Bądź na bieżąco, ponieważ jutro pokażemy Ci, jak oczyściliśmy komputer wypełniony crapware za pomocą Spybot Search & Destroy. A później w tym tygodniu pokażemy, jak dobrze Ad-Aware i MalwareBytes radziły sobie z tym samym zestawem oprogramowania szpiegującego.